Email Phishing door de jaren heen

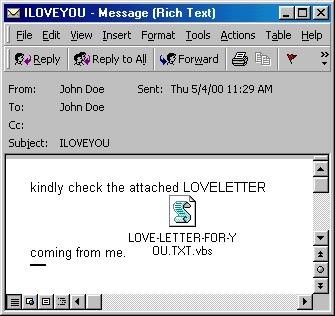

Phishing-aanvallen zijn vaak gebaseerd op het gebruik van e-mails, SMS-berichten of websites om slachtoffers over te halen om gevoelige informatie te delen of acties te ondernemen. Een van de eerste phishing aanvallen was vrij onschuldig, het ILOVEYOU virus. Dit virus werd verspreid via e-mails met de naam “ILOVEYOU.exe”. Het virus deed niets anders dan de bestanden op de harde schijf van de slachtoffers kopiëren naar andere e-mailadressen.

Dit probleem werd al snel opgelost door spam filters en virusscanners. Daarom werden er andere manieren bedacht om virussen mee te sturen. Een veelgebruikte manier is om de malware te verstoppen in een Word document en de slachtoffer wordt overgehaald om het document te openen. Het document bevat dan een macro die de malware activeert.

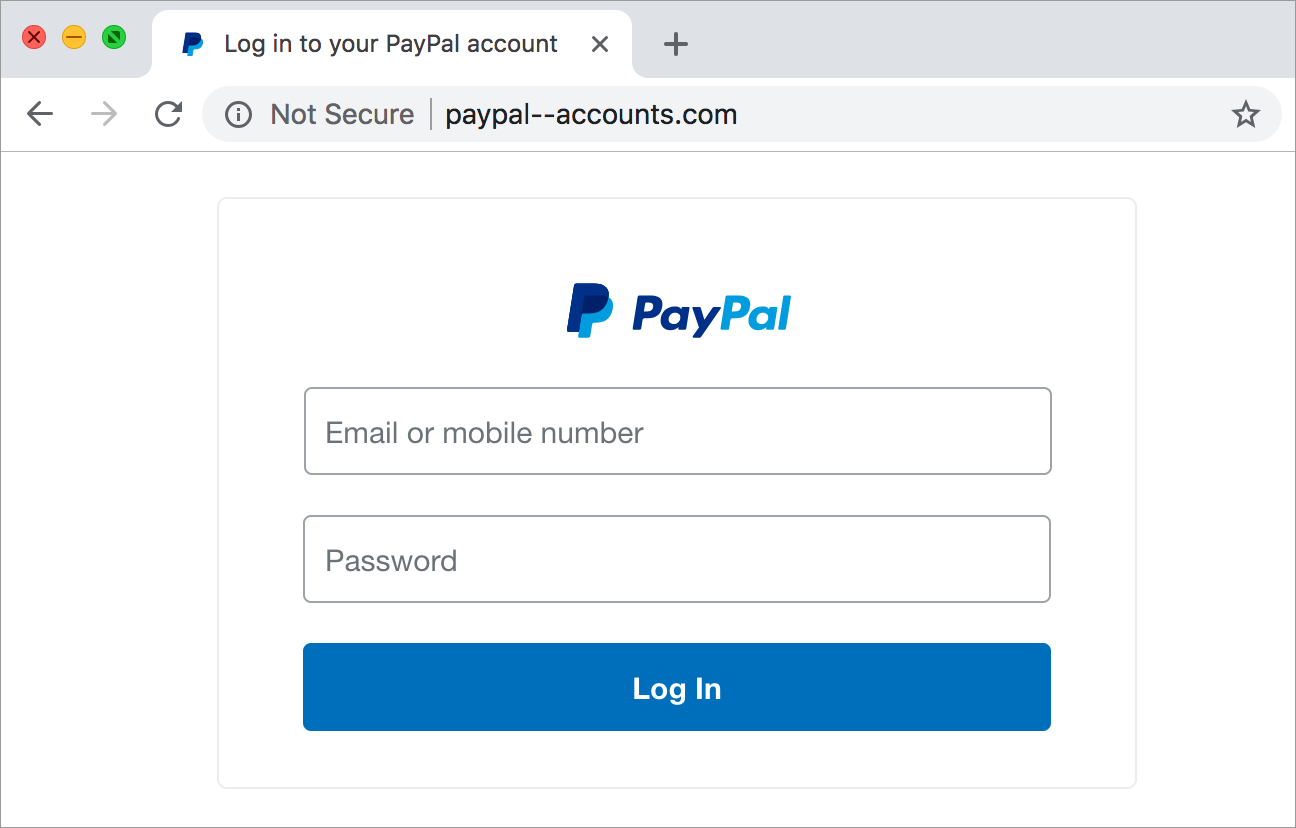

Ook dit probleem werd opgelost door extra strenge beveiligingsmaatregelen binnen Microsoft Word en anti-virussoftware. Een andere vorm van phishing werd vervolgens populair; credential phishing. Dit is waarbij de slachtoffer wordt overgehaald om zijn gebruikersnaam en wachtwoord in te voeren op een website die lijkt op de officiële website van een bekend bedrijf.

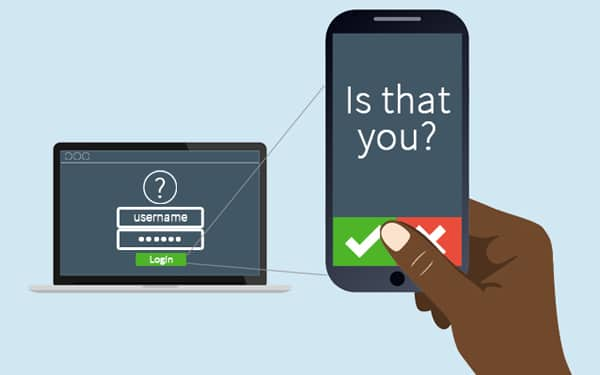

Om dit soort aanvallen tegen te gaan werd 2FA geintroduceerd; een extra beveiligingslaag die gebruikers verplicht om een extra stap te ondernemen om in te loggen.

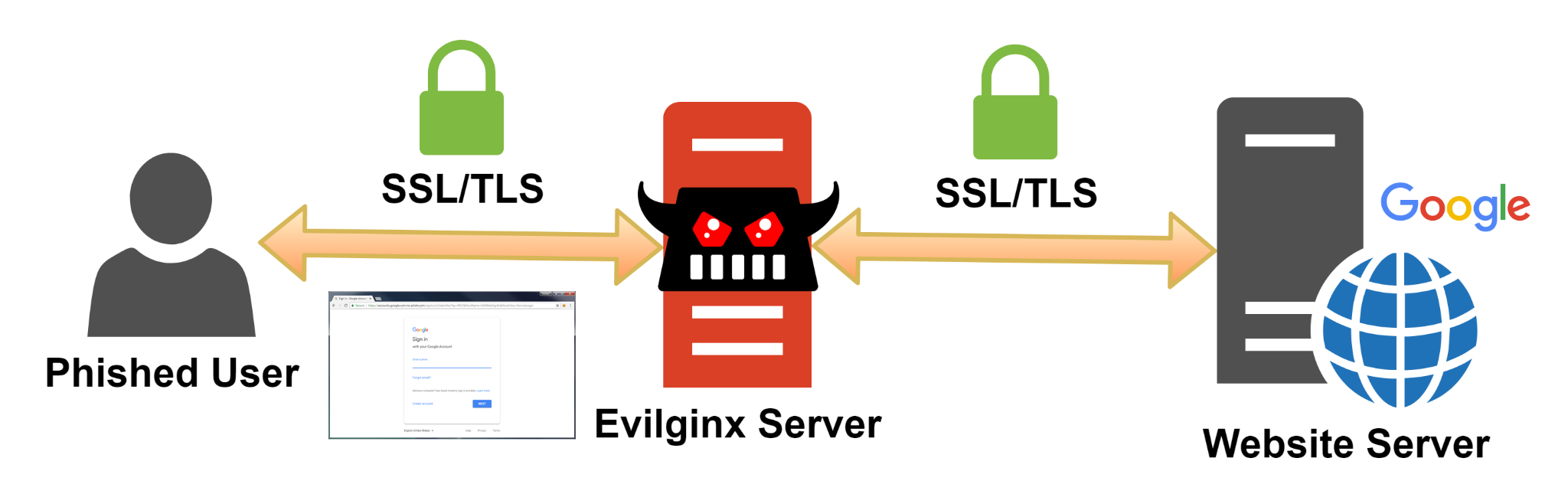

Ook deze maatregelen kunnen worden omzeild door de aanvaller door een zogeheten Man-in-the-middle aanval te plegen. Dit is een aanval waarbij de aanvaller zich tussen de slachtoffer en de website plaatst en de gebruikersgegevens kan afluisteren.

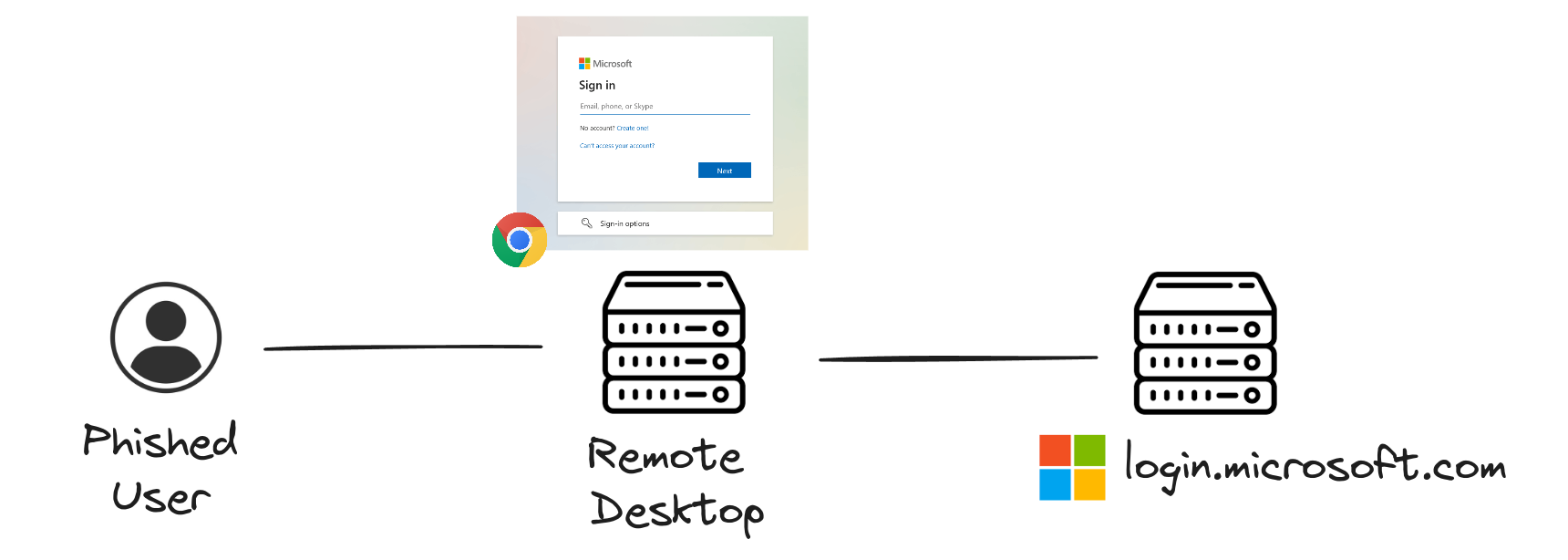

Dit werd opgelost door een aantal partijen met een slim trucje; een CSS waarschuwing op het login scherm wanneer wordt ingelogd vanaf een onbekend domein. Echter kan ook deze techniek weer worden omzeild door een andere MITM techniek met zogeheten VNC, wat een soort remote desktop omgeving is in de browser. Deze wordt zo opgezet dat het lijkt also je in je eigen browser inlogd, echter werk je in werkelijkheid in de browser van de aanvaller. Een demo van deze aanval vind je hier.

Passkeys of een andere manier van inloggen met hardware keys zijn eigenlijk de enige manier om al de huidige aanvallen tegen te gaan. Echter zijn passkeys nog niet overal geïmplementeerd en is het nog niet echt uitgebreid.

Gepubliceerd op 1 mei 2023